CZ CEO da Binance e CTO da Ledger alertam sobre hack que pode roubar criptomoedas em Iphone

A exploração Blastpass enviada via iPhone e iPad iMassage tem a capacidade de infectar dispositivos sem clicar.

Changpeng Zhao, CEO da Binance, e Charles Guillemet, CTO da Ledger, alertaram que uma exploração de iPhone e iPad pode ser usada por hackers para acessar aplicativos de carteira e roubar criptomoedas.

“As atualizações atuais do Apple iOS/iPadOS 16.6.1 incluem um patch de segurança para uma vulnerabilidade do iMessage que permite a execução remota de código sem qualquer interação da vítima”, escreveu Zhao na rede social X. A atualização da Apple está disponível para iPhone 8 e posterior , e para todos os modelos de iPad Pro, incluindo iPad Air (+3 geração), iPad (+5 geração) e iPad mini (+5 geração).

No entanto, os dispositivos que não são atualizados o mais rápido possível correm o risco de serem vítimas de invasores. “A Apple está ciente de um relatório indicando que este problema pode ter sido explorado ativamente”, afirmou a empresa.

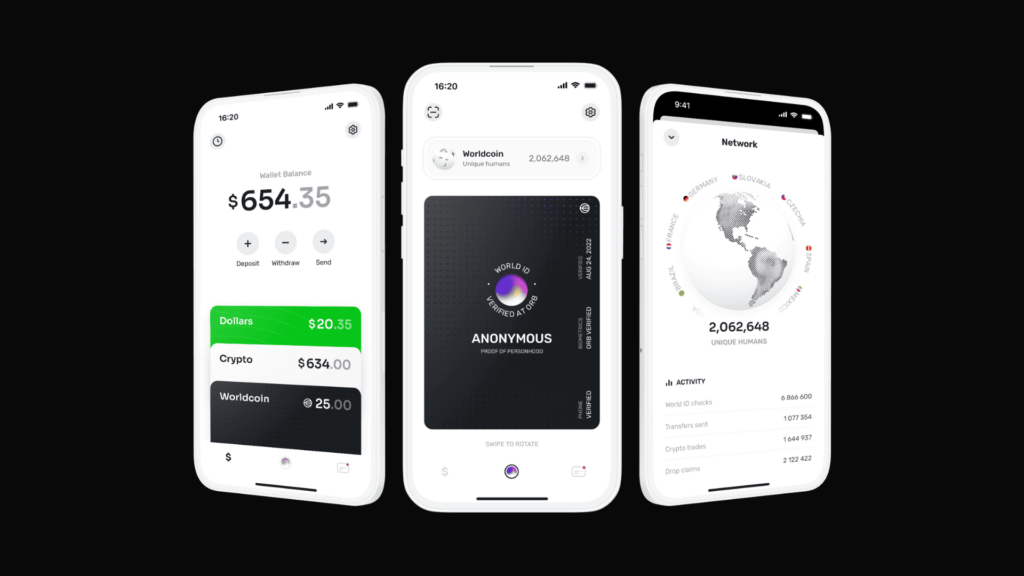

Por sua vez, Guillemet alerta que através da atualização do iOS (16.6.0) “Você recebe uma imagem no iMessage, não faz nada, o invasor tem acesso total ao seu iPhone. “Ele pode espionar tudo o que você faz, extrair todos os seus dados, incluindo suas chaves criptográficas, se você usar uma carteira de software.” Ele acrescentou: “Os smartphones não foram projetados para segurança. Obtenha uma carteira de hardware.

De acordo com o Citizen Lab , um laboratório interdisciplinar da Universidade de Toronto, na semana passada, “ao revisar o dispositivo de um indivíduo empregado por uma organização da sociedade civil com sede em Washington, D.C. e escritórios internacionais, o Citizen Lab encontrou uma vulnerabilidade”. explorou ativamente o software zero-click que foi usado para entregar o spyware mercenário Pegasus do Grupo NSO.

A exploração foi designada Blastpass e é transmitida por meio de anexos PassKit contendo imagens maliciosas , enviadas da conta iMessage de um invasor para a vítima.

Assim que o Citizen Lab notificou a equipe de segurança da Apple sobre sua descoberta, ele emitiu dois CVEs (Vulnerabilidades e Exposições Comuns). As vulnerabilidades em questão são marcadas como CVE-2023-41064, que permite um buffer overflow e é acionado ao processar imagens criadas com códigos maliciosos; e CVE-2023-41061, que é um problema de validação que pode ser explorado por meio de anexos maliciosos.

“Ambos permitem que os agentes de ameaças obtenham a execução arbitrária de códigos em dispositivos iPhone e iPad não corrigidos ”, enfatiza a equipe do Citizen Labs.

De acordo com a equipe de Arquitetura e Engenharia de Segurança da Apple e do Citizen Lab, o Modo Lockdown impede que esse ataque específico seja executado. No entanto, eles insistem que os usuários de iPhone e iPad atualizem imediatamente.

Os hackers costumam concentrar seus esforços contra empresas como a Apple, devido ao alcance que têm em número de usuários. Em abril deste ano, pesquisadores descobriram uma vulnerabilidade semelhante , que permitia o roubo de carteiras de criptomoedas. Alguns meses depois, foi revelado que hackers estavam usando jogos para a Apple que teriam a capacidade de roubar criptomoedas dos aparelhos.